Construction d'un bartop Retro gaming

FranceConnect, le système d’authentification des sites du service public (et aussi privé), n’est pas infaillible. Comme tout programme informatique, il peut avoir des failles de sécurité qui sont parfois très difficiles à débusquer. Afin de les repérer, le gouvernement a mis en place un bug bounty qui peut rapporter gros !

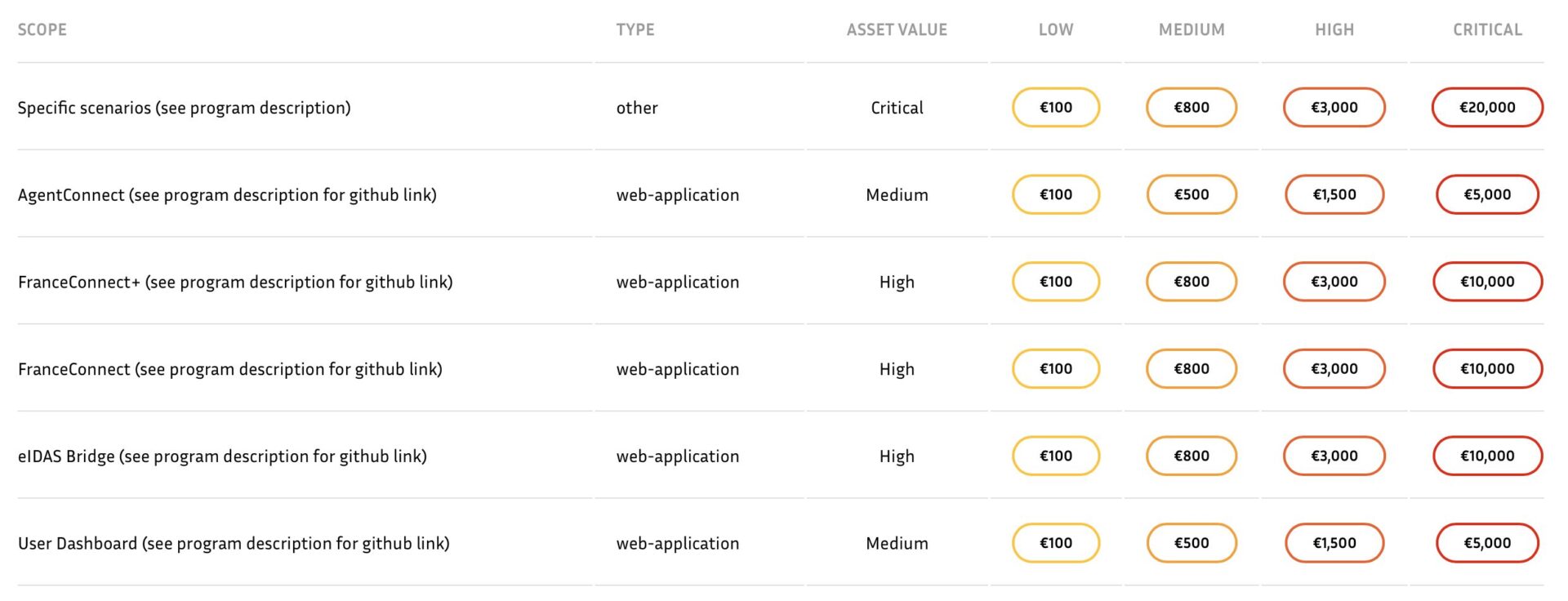

Les hackers « white hat », c’est à dire ceux qui utilisent leurs compétences à des fins éthiques, ou tout simplement les amateurs éclairés peuvent participer à un bug bounty mise en place par la DINUM, la direction interministérielle du numérique. Cette chasse aux bugs peut rapporter gros : jusqu’à 20 000 € !

Mais avait de toucher ce jackpot, il faut au préalable avoir déniché une faille de sécurité critique dans FranceConnect ou AgentConnect. Ces deux solutions SSO à authentification unique se basent sur OpenID Connect, un protocole qui s’appuie sur le standard OAuth 2.0. Le premier, FranceConnect, est bien connu des citoyens qui veulent se connecter au site des impôts ou à un compte Ameli. AgentConnect se destine aux fonctionnaires pour accéder à des services gouvernementaux internes.

Évidemment, la sécurité de tels systèmes d’authentification est cruciale. La DINUM s’intéresse plus particulièrement à l’exfiltration de données, l’usurpation d’identité ainsi que la redirection des utilisateurs vers des sites web malveillants. L’agence fournit des outils, un mode d’emploi pour tester des vulnérabilités (par exemple ce site pour tester FranceConnect) ainsi que des dépôts GitHub.

Pour toucher les 20 000 €, il faudra parvenir à se connecter à FranceConnect en utilisant une fausse identité. D’autres récompenses sont également proposées. Et les plus méritants gagneront en plus une place dans un classement public ! Toutes les informations sur ce bug bounty sont à consulter ici.

Source : Zaraz

Aucun commentaire n'a été posté pour l'instant.